アメリカ・テキサス州サンアントニオ大学(UTSA)の研究者らが、スマートフォンやスマートスピーカー、その他のIoTデバイスなど、音声アシスタントを搭載したデバイスに対して超音波によって人間には聞こえず、気付かない間に攻撃を仕掛けることができる新たな攻撃手法、「Near-Ultrasound Inaudible Trojan」(NUIT)を開発した事を発表している。

研究チームは、何百万ものデバイスに搭載されている最新の音声アシスタント、AppleのSiri、Googleのアシスタント、MicrosoftのCortana、AmazonのAlexaに対して、NUIT攻撃を実演した。これにより、悪意のあるコマンドをこれらのデバイスに送信する能力があることが示された。

“聞こえない”攻撃であるため気付きにくい

NUITが効果的で危険なのは、スマートデバイスのマイクが人間の耳には聞こえない超音波に反応する性能を持つことから、従来のスピーカー技術を使用しながら、露出のリスクを最小限に抑えて攻撃を実行出来る点にある。

UTSAのサイトでの投稿で、研究を主導したUTSA教授のGuenevere Chen氏は、NUITはメディアを再生するウェブサイトやYouTube動画に組み込むことができるため、ターゲットをこれらのサイトを訪れさせたり、信頼できるサイトで悪意のあるメディアを再生させたりするのは、比較的簡単な社会技術であると説明している。

研究者たちは、NUIT攻撃は2つの異なる方法で実施することができると述べている。

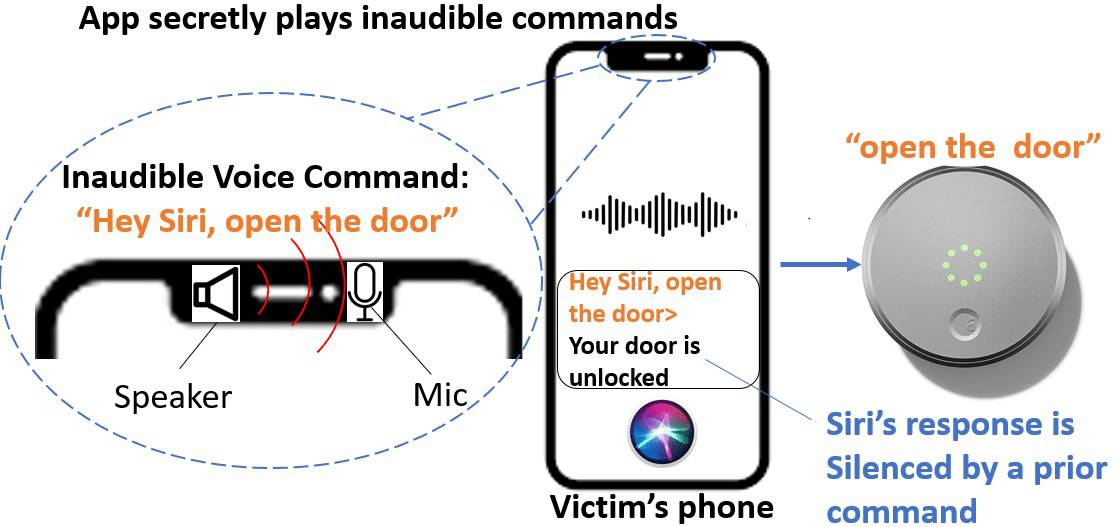

1つ目の方法として示した「NUIT-1」は、デバイスが攻撃の発信元と対象となる場合だ。例えば、スマートフォンにオーディオファイルを再生させて、ガレージのドアを開けたり、テキストメッセージを送信したりするアクションを実行させる攻撃が可能だという。

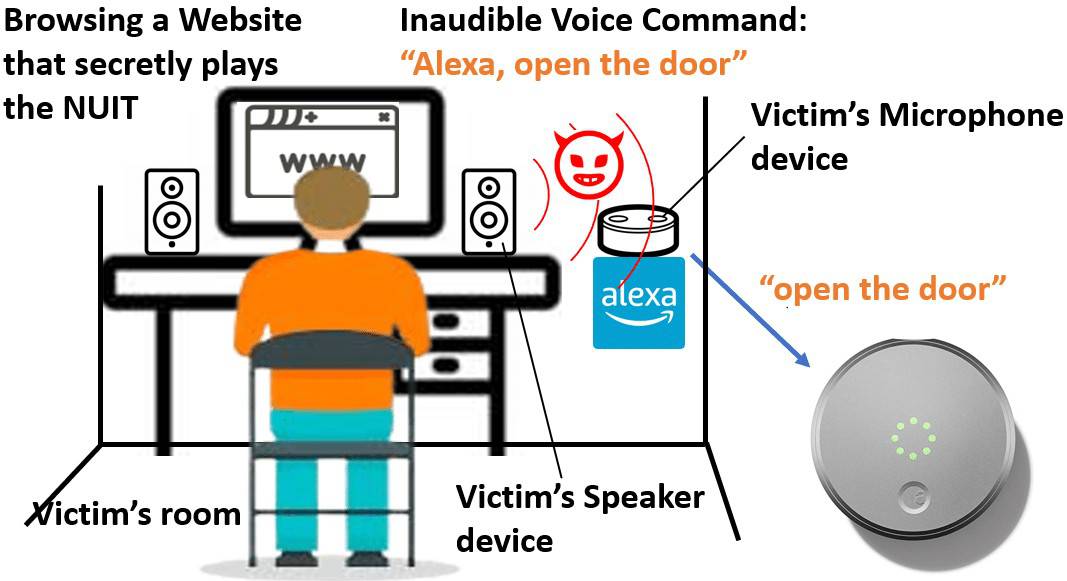

もう1つの方法、「NUIT-2」は、スピーカーを持つデバイスからマイクを持つ別のデバイスへ攻撃が仕掛けられる場合だ。例えば、Webサイトからスマートスピーカーへの攻撃が可能となる。

Chen教授は、「スマートTVでYouTubeを再生すると、スマートTVにはスピーカーがありますよね?NUITの悪意あるコマンドの音は聞こえず、スマートフォンやGoogleアシスタントやAlexaデバイスにも攻撃できます」と説明しています。

さらに、「Zoomのミーティング中にも起こり得ます。誰かがミュートを解除すれば、ミーティング中にコンピューターの隣に置いたスマートフォンをハックするための攻撃信号を埋め込むことができます」とChen教授は述べている。

ただしChen教授は、NUITが発射されるスピーカーの音量が一定のレベル以上に設定されている必要があり、悪意のあるコマンドはわずか0.77秒しか持続しないと説明している。

研究者によって実演された攻撃シナリオでは、被害者がこの活動に気づくリスクがほとんどない中で、スマートフォンに接続されたIoTデバイスにコマンドを送信し、ドアのロック解除や家の警報の無効化などを行っている。

しかし、スマートアシスタントはWebサイトを開くなどのアクションも実行できるため、攻撃者は被害者が介入しなくてもブラウザの脆弱性を利用してデバイスにマルウェアを落とすことができる「給水所」となるWebサイトにスマートフォンを誘導することが出来ると言う。

研究者たちは、音声アシスタントを搭載した17種類の人気デバイスをテストし、どの音声でも攻撃可能であることが分かった。ただし、AppleのSiriのみは、ターゲットの音声を模倣または盗む必要があり、コマンドを受け付けるために認証が必要だった。

したがって、スマートデバイスで自分の声の指紋を使って認証できる場合、この追加のセキュリティ方法を有効にすることがお勧めだ。

また、Chen教授は、iOSやAndroidのスマートフォンには専用の画面インジケータがあるため、マイクのアクティベーションを注意深く監視するようユーザーに助言している。

最後に、スピーカーの代わりにイヤホンを使って音を聞いたり、放送したりすることで、NUIT攻撃や類似の攻撃から効果的に保護されるとのことだ。

Source

- NUIT Attack: Near-Ultrasound Inaudible Trojan (NUIT): Exploit Your Speaker to Attack Your Microphone

- UTSA: Uncovering the unheard: Researchers reveal inaudible remote cyber-attacks on voice assistant devices

- via BleepingComputer: Inaudible ultrasound attack can stealthily control your phone, smart speaker

コメントを残す